در دنیای امروز که امنیت دادهها به یکی از ارکان حیاتی موفقیت هر کسبوکار تبدیل شده است، تکیه بر روشهای سنتی امنیتی دیگر پاسخگوی تهدیدات پیچیده و روبهگسترش سایبری نیست. در چنین شرایطی، راهکار DLP (Data Loss Prevention) بهعنوان سپری هوشمند و پیشرفته برای محافظت از اطلاعات حساس و جلوگیری از نشت دادهها مطرح میشود.

در ادامه این مقاله از «پیرامون امنیت» همراه ما باشید تا با عملکرد، مزایا و کاربردهای این نرمافزار کلیدی در امنیت سازمانی بیشتر آشنا شوید. همچنین اگر به دنبال خرید DLP سازمانی با قابلیتهای حرفهای و پشتیبانی مطمئن هستید، میتوانید آن را از شبکه گستر تهیه نمایید.

DLP چیست؟

DLP یا Data Loss Prevention بهمعنای جلوگیری از نشت دادهها است و به مجموعهای از راهکارها، فناوریها و سیاستهای امنیتی گفته میشود که هدف آن محافظت از اطلاعات حساس سازمان در برابر سرقت، از بین رفتن یا سوءاستفاده است.

این فناوری از راهکارهای مختلفی مانند جلوگیری از کپیکردن فایلها یا خروج آنها از شبکه بهره میبرد. بررسی محتوا یکی از مهمترین اقدامات DLP است که اطلاعات را هنگام انتقال در شبکه تحلیل کرده و اطمینان حاصل میکند که دادهها در محل مناسب و به شکل امنی استفاده میشوند. با استفاده از DLP شرکتها میتوانند از افشای تصادفی اطلاعات و فعالیتهای مجرمانه جلوگیری کنند و امنیت اطلاعاتشان را بهطور موثری تامین کنند.

DLP چگونه کار میکند؟

سیستمهای DLP معمولاً بر اساس یک فرآیند چهار مرحلهای در طول چرخه عمر دادهها عمل میکنند تا با کمک ابزارهای DLP، سیاستهای جلوگیری از نشت داده را اجرا کنند. این مراحل عبارتاند از:

شناسایی و طبقهبندی دادهها (Data Identification and Classification)

در گام نخست، سازمان باید تمام دادههای ساختیافته و غیرساختیافته خود را شناسایی و فهرستبرداری کند.

دادههای ساختیافته (Structured Data): دادههایی هستند که قالب مشخصی دارند، مانند شماره کارت بانکی یا شماره ملی. این نوع دادهها معمولاً برچسبگذاریشده و در پایگاه دادهها ذخیره میشوند.

دادههای غیرساختیافته (Unstructured Data): دادههایی مانند اسناد متنی، تصاویر، ایمیلها و فایلهای چندرسانهای هستند که ساختار مشخصی ندارند و ممکن است در مکانهای مختلف ذخیره شده باشند.

تیم امنیتی با استفاده از ابزارهای DLP، تمام شبکه سازمان را اسکن میکند تا دادهها را در هر جایی که ذخیره شدهاند پیدا کند — از جمله در فضای ابری، دستگاههای نهایی فیزیکی، لپتاپهای کارکنان یا حتی دستگاههای شخصی.

سپس سازمان دادهها را بر اساس سطح حساسیت و ویژگیهای مشترک، طبقهبندی (Classification) میکند تا بتواند سیاستهای مناسب را برای هر نوع داده اعمال کند.

نمونههایی از شیوههای گروهبندی داده:

بر اساس نوع داده (مثل داده مالی، بازاریابی، یا مالکیت فکری)

بر اساس مقررات مرتبط (مثل GDPR اروپا یا قانون حفظ حریم خصوصی مصرفکننده کالیفرنیا – CCPA)

بسیاری از راهکارهای DLP امروزی دارای قابلیت طبقهبندی خودکار دادهها هستند که با استفاده از هوش مصنوعی (AI)، یادگیری ماشین (ML) و الگوهای تطبیق (Pattern Matching)، دادهها را تحلیل و مشخص میکنند کدام دادهها حساساند و چه سیاستی باید برای آنها اعمال شود.

نظارت بر دادهها (Data Monitoring)

پس از طبقهبندی، تیم امنیتی باید نحوه استفاده و جابهجایی دادهها را زیر نظر بگیرد. ابزارهای DLP از روشهای مختلفی برای شناسایی و ردیابی دادههای حساس استفاده میکنند، از جمله:

تحلیل محتوا (Content Analysis): استفاده از هوش مصنوعی برای تحلیل پیامها یا فایلها و یافتن اطلاعات محرمانه.

تطبیق داده (Data Matching): مقایسه محتوای فایلها با دادههای حساس شناختهشده.

تشخیص برچسب و متادیتا (Data Fingerprinting): شناسایی فایلهایی که با برچسب یا متادیتای خاصی بهعنوان “حساس” علامتگذاری شدهاند.

تطبیق فایل (File Matching): مقایسه هش (Hash) فایلها برای تشخیص فایلهای محافظتشده.

تطبیق کلمه کلیدی (Keyword Matching): جستوجوی کلمات کلیدی رایج در دادههای حساس.

الگوهای داده (Pattern Matching): شناسایی الگوهای خاص، مانند شماره کارت اعتباری. مثلاً کارت American Express همیشه ۱۵ رقم دارد و با عدد ۳ شروع میشود، اما DLP با بررسی وجود واژههایی مانند “AmEx” یا “Expiration Date” در کنار آن، تشخیص دقیقتری میدهد.

پس از شناسایی داده حساس، سیستم DLP به دنبال نقض سیاستها، رفتار غیرعادی کاربران و نشانههای خطر نشت داده میگردد، مانند:

نشت داده (Data Leakage): کاربری تلاش کند فایلی محرمانه را برای شخصی خارج از سازمان ارسال کند.

دسترسی غیرمجاز (Unauthorized Access): فردی بدون مجوز، داده حیاتی را ویرایش، حذف یا کپی کند.

نشانههای بدافزار یا ترافیک مشکوک: فعالیت دستگاههای ناشناس یا امضای بدافزارها در شبکه.

اعمال تدابیر حفاظتی (Applying Data Protections)

وقتی ابزار DLP نقض سیاستها یا رفتار خطرناک را شناسایی کند، بلافاصله واکنش نشان میدهد.

نمونههایی از اقدامات اصلاحی (Remediation) در زمان واقعی:

رمزگذاری دادهها در حین انتقال در شبکه

قطع دسترسی غیرمجاز به دادهها

مسدودسازی ترافیک یا انتقالهای غیرمجاز

هشدار به کاربران در صورت نقض سیاستها

علامتگذاری رفتارهای مشکوک برای بررسی توسط تیم امنیت

افزودن مرحله احراز هویت اضافی پیش از دسترسی به دادههای حساس

اعمال اصل حداقل دسترسی (Least Privilege Access)، بهویژه در محیطهای مبتنی بر Zero Trust

برخی راهکارهای DLP حتی پشتیبانگیری خودکار از دادهها را انجام میدهند تا در صورت حذف یا از دست رفتن، بتوان آن را بازیابی کرد.

مستندسازی و گزارشگیری (Documenting and Reporting)

در پایان، سیستم DLP تمام فعالیتها و حوادث امنیتی را مستندسازی کرده و گزارشهایی برای انطباق (Compliance)، ممیزی امنیتی (Audit) و تحلیل روندها تولید میکند.

این گزارشها به سازمان کمک میکنند نقاط ضعف امنیتی را شناسایی کرده و سیاستهای DLP را به مرور زمان بهبود دهد.

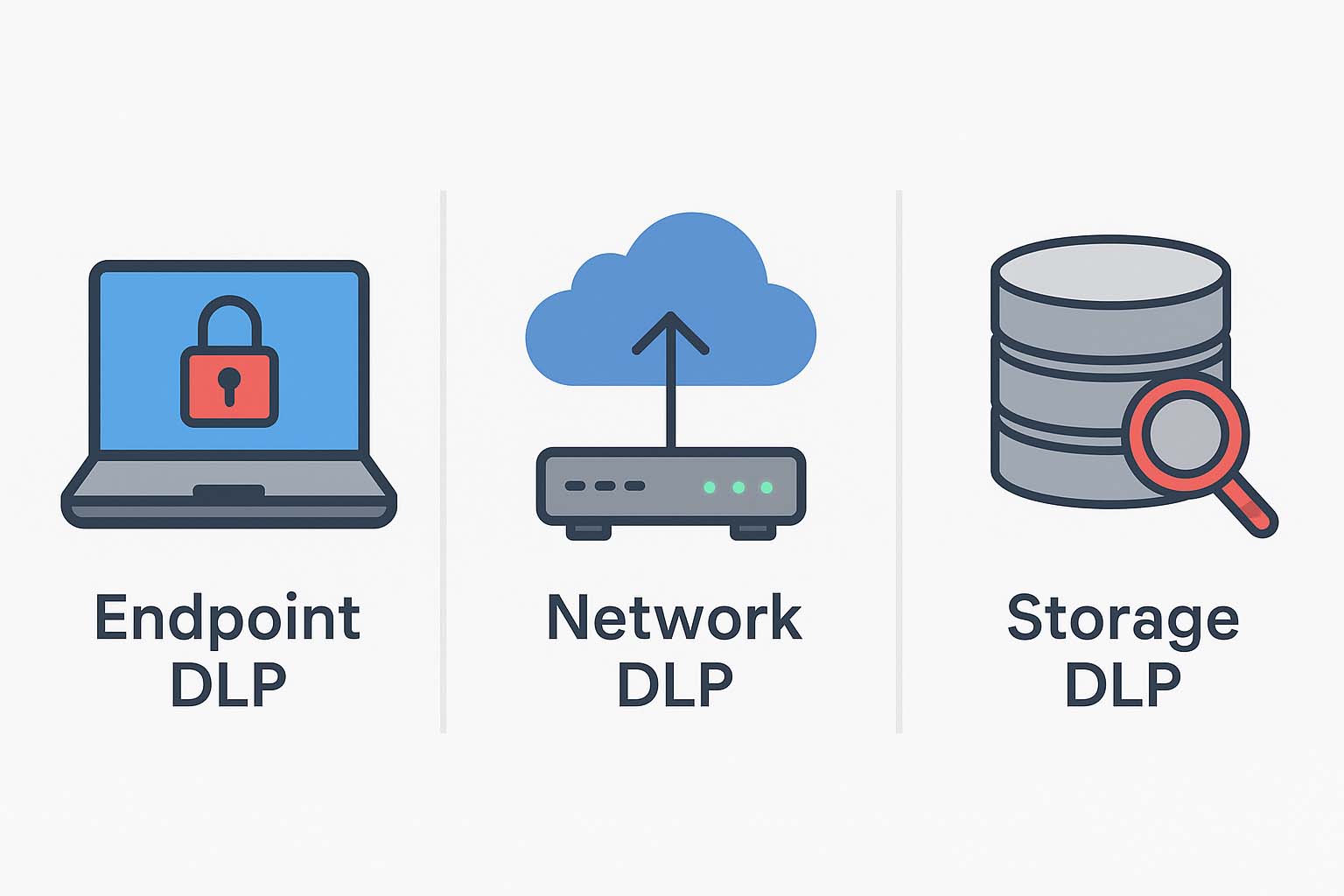

معرفی انواع نرم افزار DLP

DLP شبکه (Network)

DLP شبکه یک لایه امنیتی مهم برای محافظت از دادههای در حال انتقال در شبکههای سازمانی فراهم میکند. این نوع DLP با ردیابی و نظارت مستمر بر دادههای جابهجا شده در شبکه، از نشت اطلاعات حساس جلوگیری میکند. به عنوان مثال اگر کاربری تلاش کند اطلاعات محرمانه را از طریق ایمیل ارسال کند، Network DLP میتواند با اجرای اقدامات از پیش تعیینشده، این تلاش را مسدود کرده و مدیر شبکه را مطلع سازد. به طور کلی از کاربرد DLP شبکه تنها زمانی میتوان بهره برد که دستگاه به شبکه شرکت متصل باشد؛ ضمن اینکه برای لپتاپها و دستگاههای قابلحمل در خارج از شبکه کارایی ندارد.

DLP نقطه پایانی (Endpoint)

DLP نقطه پایانی روی شبکه اعمال نمیشود، بلکه به جای آن تمامی دستگاههای داخل شرکت به صورت مستقیم آن را دریافت میکنند و دادههای در حال انتقال یا در حال استراحت در این دستگاهها را ردیابی و بررسی میکند. این نوع DLP بدون توجه به محل قرارگیری دستگاه یا نوع اتصال آن به شبکه، قادر به تشخیص و مدیریت دادههای حساس است.

DLP نقطه پایانی میتواند حتی دادههای ذخیرهشده که از پیش رمزنگاری شدهاند را شناسایی کند و پوشش وسیعتری نسبت به DLP شبکه ارائه دهد. با این حال مدیریت و نگهداری آن نیازمند زمان و دقت بیشتری است و ممکن است برای شرکتهایی با کارمندان دورکار چالشهایی ایجاد کند. در این شرایط نصب نرمافزار DLP روی تمامی دستگاههای متصل الزامی است که همین موضوع میتواند برای برخی سازمانها پیچیدگیهایی را به همراه داشته باشد.

DLP ابری (Cloud)

نرم افزار DLP ابری به جای ایجاد محوطهای امن در شبکه، قوانین محافظت از اطلاعات را بر حسابهای کاربری ابری اعمال میکند. این نوع DLP با ابزارهای ابری مانند Office 365 و Google Suite ادغام میشود و امنیت دادهها را بدون نیاز به تغییر در شبکههای موجود فراهم میکند. بدین ترتیب کاربران میتوانند با اطمینان از عدم نشت اطلاعات، بهراحتی از خدمات ابری استفاده کنند. این رویکرد باعث میشود تا امنیت اطلاعات در محیطهای ابری تضمین شود و کاربران بدون نگرانی از افشای دادههای حساس، به استفاده از ابزارهای ابری بپردازند.

ضرورت استفاده از DLP

در دنیای امروز، دادهها در هر مکان و حالتی در معرض خطر هستند — چه در سرورهای داخلی، چه در فضای ابری و حتی در دستگاههای شخصی کارکنان. به همین دلیل، حفاظت از اطلاعات یکی از مهمترین اولویتهای امنیتی هر سازمان محسوب میشود.

طبق جدیدترین گزارش IBM با عنوان Cost of a Data Breach Report، میانگین جهانی هزینه هر رخنه داده در سال گذشته ۱۰٪ افزایش یافته و به ۴.۸۸ میلیون دلار رسیده است —بزرگترین جهش از زمان همهگیری کرونا تاکنون.

اطلاعات شخصی (PII): هدف اصلی هکرها

یکی از ارزشمندترین و در عین حال آسیبپذیرترین انواع دادهها، اطلاعات شناسایی شخصی (Personally Identifiable Information – PII) است. گزارش IBM نشان میدهد که تقریباً نیمی از رخنههای داده شامل اطلاعات مشتریان (PII) بوده است؛ دادههایی مانند:

شماره شناسایی مالیاتی (Tax ID)

آدرس ایمیل

شماره تماس

آدرس محل سکونت

در جایگاه بعدی، اسناد مالکیت فکری (Intellectual Property – IP) قرار دارند که در ۴۳٪ از موارد نقض دادهها هدف قرار گرفتهاند.

چرا حفاظت از داده سختتر از همیشه شده است؟

چالش امروز سازمانها در این است که دادهها ممکن است:

در فرمتها و مکانهای مختلفی ذخیره شوند (ابر، سرور، موبایل و…)

توسط افراد مختلفی در داخل یا خارج سازمان مورد استفاده قرار گیرند

تابع قوانین متنوعی بر اساس سطح حساسیت یا الزامات حریم خصوصی باشند (مانند GDPR، HIPAA و غیره)

در چنین شرایطی، پیادهسازی سیاستهای DLP به سازمان کمک میکند تا نظارت کامل بر جریان دادهها در تمام حالات آن داشته باشد و از نشت یا سرقت اطلاعات جلوگیری کند.

سه وضعیت حیاتی دادهها در DLP

- دادههای در حال استفاده (Data in Use): به دادههایی گفته میشود که در حال حاضر در حال پردازش، ویرایش، تحلیل یا حذف هستند.

نمونهها:فایل متنی که توسط کاربر ویرایش میشود.

دادههای سازمانی که برای تحلیل یا محاسبه استفاده میشوند.

- دادههای در حال انتقال (Data in Motion): به دادههایی گفته میشود که در حال جابهجایی در شبکه یا بین شبکهها هستند؛ مانند انتقال اطلاعات از طریق ایمیل، پیامرسانها یا سرورهای استریم دادهها.

این نوع داده کمترین سطح امنیت را دارد و نیازمند تدابیر حفاظتی ویژه است. - دادههای در حال سکون (Data at Rest): به دادههایی گفته میشود که در حالت ذخیرهسازی و بدون حرکت هستند، مانند اطلاعات موجود در دیسک سخت، فضای ابری یا بایگانی. هرچند حفاظت از این دادهها سادهتر است، اما همچنان میتوانند با

راهکار جامع DLP سازمانی

یک راهکار ایدهآل DLP باید بتواند هر سه حالت داده (در حال استفاده، در حال انتقال و در حال سکون) را در تمام نرمافزارها و پلتفرمهای سازمانی پایش و محافظت کند.

این راهکارها معمولاً شامل حفاظت از موارد زیر هستند:

سیستمهای بایگانی و ذخیرهسازی ابری

نرمافزارهای هوش تجاری (BI)

ایمیلهای سازمانی و پیامرسانها

سیستمهای همکاری تیمی (Teaming Apps)

سیستمعاملهای مختلف مانند macOS و Windows

مزایای استفاده از DLP

جلوگیری از نشت و سرقت دادهها: شناسایی اطلاعات حساس و جلوگیری از خروج غیرمجاز دادهها از شبکه.

هوشمندسازی نظارت امنیتی: تحلیل رفتار کاربران با هوش مصنوعی و تشخیص فعالیتهای مشکوک پیش از وقوع حمله.

انطباق با قوانین و مقررات (Compliance): رعایت الزامات امنیتی مانند GDPR، HIPAA، و ارائه گزارشهای مستند در زمان بازرسی یا ممیزی.

کاهش خطای انسانی: کنترل سطح دسترسی کاربران، هشدار در زمان اشتراکگذاری نادرست دادهها و جلوگیری از اشتباهات انسانی.

حفاظت از دادهها در فضای ابری و دستگاههای شخصی: نظارت و محافظت از اطلاعات در هر مکان، از جمله سیستمهای ابری، لپتاپها و موبایلها.

گزارشگیری و تحلیل دقیق: ارائه داشبورد مدیریتی و نمودارهای گرافیکی برای بررسی میزان ریسک و روند امنیت دادهها.

کاهش هزینههای ناشی از نقض داده: جلوگیری از خسارتهای مالی، جریمههای قانونی و آسیبهای اعتباری برند در نتیجه نشت اطلاعات.

افزایش بهرهوری و اعتماد سازمانی: ایجاد محیطی امن برای تبادل دادهها و افزایش اعتماد مشتریان و همکاران تجاری.

DLP سنتی و محدودیتهای آن

با وجود اهمیت بالای DLP در امنیت اطلاعات، نسخههای سنتی این فناوری (Traditional DLP) با چالشها و محدودیتهایی همراه هستند. در این بخش، به نقاط ضعف و کاستیهای آن میپردازیم:

تمرکز صرف بر محیط داخلی (On-premises): DLP سنتی بیشتر برای شبکههای داخلی طراحی شده و در محیطهای ابری یا سازمانهای دارای نیروی کار از راه دور کارایی محدودی دارد.

عدم پوشش کامل دادهها در فضای ابری (Cloud Gaps): این سیستمها در شناسایی و کنترل دادههایی که در سرویسهای ابری مانند Google Drive، Microsoft 365 یا Dropbox قرار دارند، عملکرد ضعیفتری دارند.

مدیریت پیچیده و غیرخودکار: در DLP سنتی، فرآیند تعریف سیاستها، طبقهبندی دادهها و بروزرسانی الگوها اغلب دستی و زمانبر است و نیاز به تیمهای فنی متخصص دارد.

نبود هوش مصنوعی و یادگیری ماشین: DLPهای قدیمی معمولاً فاقد الگوریتمهای هوشمند برای تحلیل رفتار کاربران یا تشخیص ناهنجاریها هستند و تنها بر اساس الگوهای از پیش تعیینشده عمل میکنند.

تولید هشدارهای کاذب (False Positives): یکی از چالشهای بزرگ DLP سنتی، تولید هشدارهای بیمورد است که باعث اتلاف وقت تیم امنیتی و کاهش دقت در پاسخگویی به تهدیدها میشود.

عدم انطباق با معماری Zero Trust و محیطهای هیبریدی: سیستمهای سنتی قادر به هماهنگی کامل با مدلهای امنیتی مدرن مانند Zero Trust یا ترکیب محیطهای ابری و فیزیکی نیستند.

محدودیت در تحلیل رفتار کاربران (UBA): این ابزارها قادر نیستند الگوهای رفتاری کاربران را بررسی و تشخیص دهند که آیا رفتار مشکوک ناشی از خطای انسانی است یا تهدید داخلی.

گزارشگیری محدود و فاقد بینش تحلیلی: گزارشهای DLP سنتی اغلب سطحی هستند و توانایی ارائهی تحلیلهای پیشبینیکننده یا تجزیهی روندها را ندارند.

جمع بندی نهایی

نرم افزار DLP به عنوان یکی از پیشرفتهترین و کارآمدترین راهکارهای امنیت اطلاعات، نقش مهمی در جلوگیری از نشت دادههای حساس ایفا میکند. این نرمافزار با استفاده از تکنیکهای مختلف نظارت، کنترل و تحلیل، فعالیتهای کاربران را پایش کرده و از انتقال غیرمجاز دادهها جلوگیری میکند. همچنین میتواند با اعمال سیاستهای امنیتی دقیق، رمزگذاری اطلاعات و شناسایی الگوهای مشکوک، امنیت دادهها را تضمین کرده و مانع از سوءاستفاده و دسترسی غیرمجاز به اطلاعات مهم شود.

در این میان شرکت مهندسی شبکه گستر با بیش از سی سال تجربه موفق در ارائه محصولات امنیت شبکه، بهترین و امنترین انتخاب برای برقراری امنیت دیجیتال به شمار میرود. این شرکت با ارائه امنترین راهکارهای امنیتی در ایران، توانسته است به عنوان با سابقهترین مجری طرحهای ضد ویروس و فایروال در کشور شناخته شود. در مجموع انتخاب شبکه گستر برای حفاظت از دادههای حساس، شما را از پیشرفتهترین و مطمئنترین راهکارهای امنیتی بهرهمند میکند.